Cyberbezpieczeństwo operatorów to konieczność

Duże firmy, a zwłaszcza klienci korzystający z usług operatorów telekomunikacyjnych to atrakcyjny cel cyberataków, szczególnie tych polegających na próbie wymuszenia okupu czy czasowym zablokowaniu usług. Wyłączenie infrastruktury i odcięcie klientów od sieci może mieć fatalne w skutkach konsekwencje dla dostawcy usług, włącznie z niewypłacalnością i katastrofą finansową operatora a co najważniejsze utratą reputacji.

Operatorzy pod ostrzałem

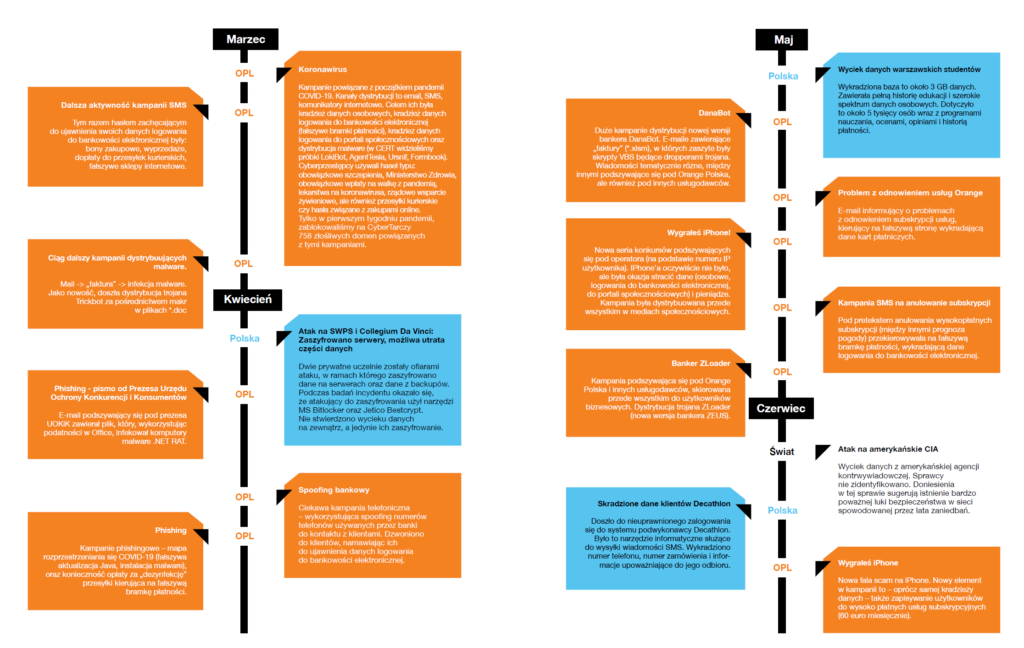

Aby się przekonać, jak bardzo spowszedniały cyberzagrożenia oraz różnego rodzaju przestępstwa i oszustwa z wykorzystaniem sieci operatorów dostarczających internet, polecamy zajrzeć do corocznego Raportu CERT Orange Polska za 2020 r. Krótki opis tylko wybranych zagrożeń, cyberataków, wyłudzeń i oszustw odnotowanych na świecie i w Polsce, zajmuje tu osiem stron.

Odporność na ataki DDoS

Ochrona przed cyberatakami to kwestia kluczowa dla działania firmy, szczególnie jeśli tą firmą jest operator telekomunikacyjny. To już nie kwestia zamknięta w dziale IT, ale sprawa minimalizacji ryzyka dla działalności podstawowej. Trzeba traktować ją z taką samą powagą, jak np. przepisy prawa i otoczenie regulacyjne. Dotyczy to zwłaszcza firm, które mają wielu klientów korzystających z usług opartych o sieć. To wymarzone cele ataku. Jeśli atak się powiedzie, a ciągłość świadczenia usługi zostanie zakłócona, klienci natychmiast wywrą presję na operatora. Tym bardziej jeśli dodatkowo wiąże go z klientem umowa o minimalnym poziomie dostępności usług, którego niespełnienie wiąże się z karami finansowymi.

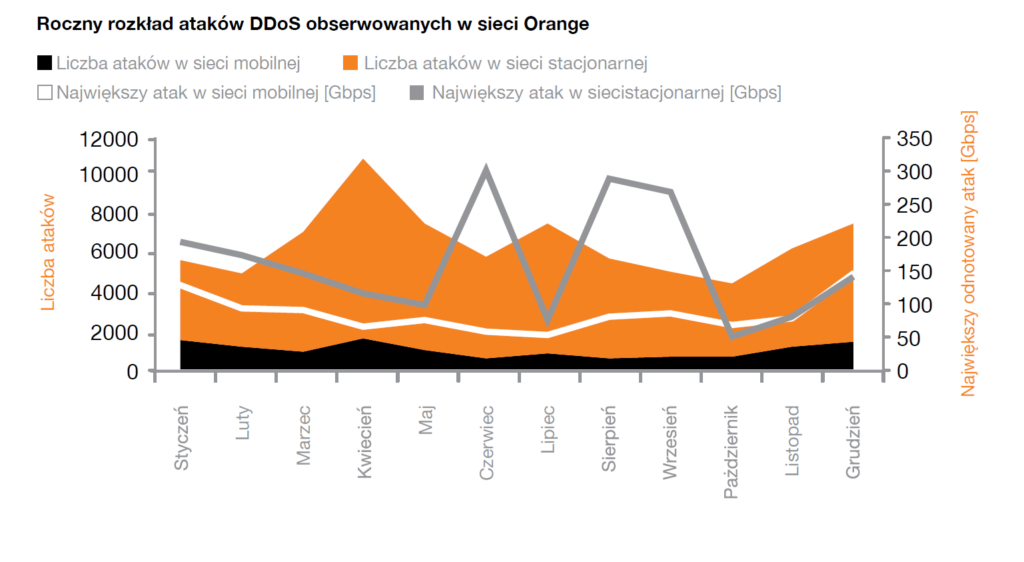

Tendencję rosnącą potwierdza raport zajmującej się między innymi cyberbezpieczeństwem firmy Cloudflare. Co ciekawe wynika z niego, że w I kwartale 2021 roku najbardziej narażoną na ataki DDoS była branża telekomunikacyjna. To znaczący skok z szóstego miejsca pod koniec 2020 roku. Z kolei z danych CERT Orange Polska wynika, iż rozkład liczby ataków DDoS w 2020 r. był związany ze zmianą sposobu korzystania z internetu i przestawianiem na działanie online całych sektorów gospodarki i branż. Przebieg zjawiska ilustruje poniższy wykres:

Dodatkowo, narzędzia do przeprowadzania ataków informatycznych bardzo potaniały. Już za kilka euro można kupić dostęp do tzw. botnetu, czyli sieci zainfekowanych komputerów i innych urządzeń podłączonych do sieci, jak np. lodówki (tzw. Urządzenia IoT, Internet Rzeczy). Dzięki nim można przeprowadzić wolumetryczny atak typu DDoS (Distributed Denial of Service). To prosta taktyka lawiny danych: w jednej chwili tysiące komputerów wysyłają zapytania do atakowanego serwera, który „pada”, bo nie może obsłużyć ogromnego ruchu. Taki atak nie wymaga wiedzy technicznej, bo na czarnym rynku można go kupić jako usługę.

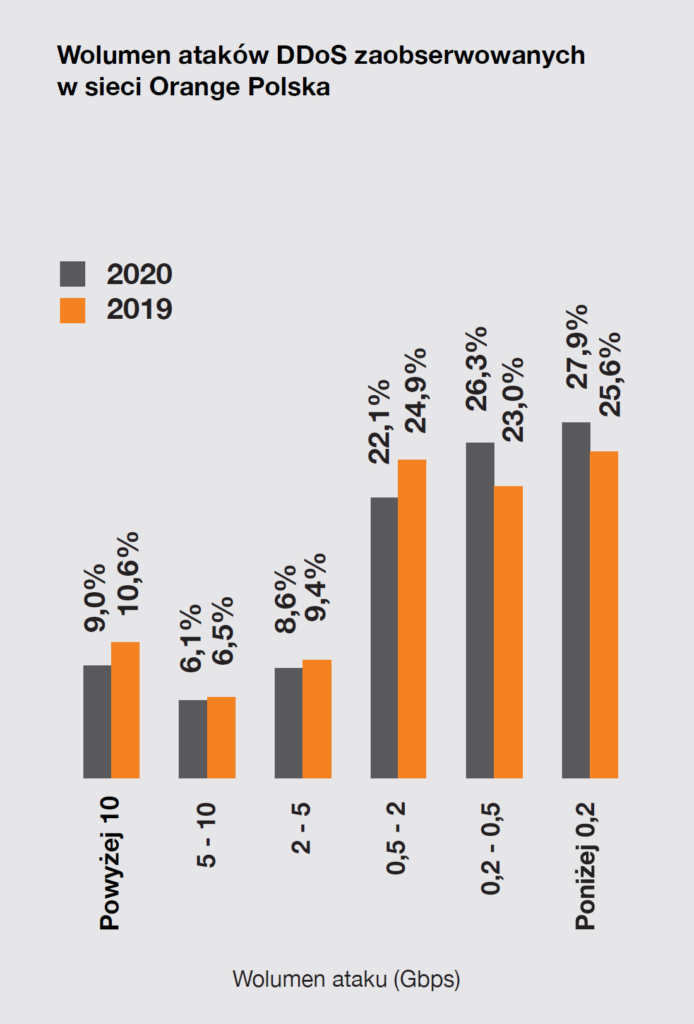

Ataki często mają natężenie kilkuset Gbps a ich moc jest coraz większa, są też krótsze – tak wynika z danych CERT Orange Polska. Najsilniejszy atak zarejestrowany w sieci Orange Polska w 2020 roku miał moc 303 Gb/s. Jednak w marcu tego roku, miały miejsce dwa ataki o sile powyżej 400 Gb/s.

Szeroki wachlarz zabezpieczeń dostępnych w Orange Polska

Dostępność cenowa, powszechność i łatwość przeprowadzania ataków informatycznych typu DDoS ma także dobre strony – ataki te są dobrze znane, opisane i istnieją środki zaradcze, dzięki czemu np. operator myślący o zabezpieczeniu może skorzystać z doświadczeń innych podmiotów.

Orange Polska oferuje operatorom różne rozwiązania ochrony przed DDoS.

Dwa najbardziej zaawansowane to DDoS Protection basic oraz DDoS Protection premium. To oparte o system ARBOR usługi automatycznie reagujące na wykrycie ataku (ruch generowany przez atak DDoS można oddzielić od pozostałych strumieni danych). Te systemy to zautomatyzowane „tarcze” które czekają w uśpieniu, aktywując się, kiedy pojawia się zagrożenie.

Różnice między wariantami ochrony są znaczące. Opcja basic polega na analizie próbek ruchu do sieci operatora. Po wykryciu anomalii w sieci Orange implementowane są filtry danych, które są dostosowane do specyfiki ataku.

Z kolei bardziej zaawansowany wariant DDoS Protection premium przejmuje generowany przez atak ruch po stronie operatora na dodatkowy system TMS (Threat Management System), który niweluje skutki ataku. TMS jest także w stanie usunąć bardziej zaawansowane ataki, np. typu aplikacyjnego.

Z rozwiązań tej klasy korzystają przeważnie firmy – banki, sklepy internetowe, których dla swojej działalności potrzebują połączenia do internetu o znacznie mniejszym paśmie ruchu niż ISP kupujące dostęp dla swoich klientów.

Zabezpieczenia skrojone pod operatorów

Wśród operatorów większą popularnością od zautomatyzowanych „tarcz” cieszą się rozwiązania nisko kosztowe, wspierające administratorów w samodzielnej walce z atakami. W tym wypadku większa odpowiedzialność za odparcie ataku spoczywa na administratorach sieci i ręcznym mitygowaniu skutków ataku, z wykorzystaniem własnej zapory (firewalla). Tego typu zabezpieczenia mają jednak słabsze strony, bo wyczerpują zasoby u odbiorcy ruchu „za” siecią operatora. Rozwiązaniem tego problemu jest usługa tzw. blackholing, polegająca na usuwaniu już w sieci dostawcy „wrogiego” ruchu kierowanego do atakowanego IP. Dzięki temu, ruch ten nie dotrze do infrastruktury mniejszego operatora.

Alternatywną usługą jest zamówienie większego pasma („Pasmo x10”). Rozwiązanie polegające na udostępnieniu operatorowi możliwości korzystania z pełnej przepływności portu, na którym realizowany jest dostęp do internetu i poszerzenie przepustowości dla przyjęcia ataku. Rozwiązanie sprawdza się zwłaszcza w przypadku mniejszych ataków.

Mali i średni operatorzy nie są jednak skazani na rozwiązania „ręczne” – Orange Polska oferuje także skierowane do nich usługi zautomatyzowanej ochrony. To DDoS Protection Static. Polega ona na wykorzystaniu filtrów firewalla wbudowanego w routery Orange. Filtry te limitują ruch do portów szczególnie podatnych na wykorzystanie do ataków DDoS, dzięki czemu możliwe jest uniknięcie przeciążenia łączy czy serwerów. Takie rozwiązanie daje czas na wdrożenie innych działań zaradczych, jak np. włączenia blackholingu czy przeprogramowanie firewalla.

Inną opcją dla operatorów są działania niestandardowe, już bez automatyzacji, polegające na wykorzystaniu dywersyfikacji zasobów internetowych, czyli podziału źródeł ruchu na VLAN. Innymi słowy – maksymalne zmniejszenie frakcji ruchu tranzytowego do światowego internetu, która jako jedyna jest mocno podatna na ataki DDoS.

Rola dostawcy ruchu

Ważnym aspektem odporności na ataki jest podatność operatora usług tranzytowych na ataki DDoS kierowane na jego sieć lub na ataki przez jego sieć przechodzące. Ważne, aby operator miał pewność, że wybiera takiego dostawcę tranzytu ruchu międzynarodowego, który posiada terabitową rezerwę pasma, zarówno na swoich stykach z internetem światowym jaki i na łączach szkieletowych wewnątrz swojej sieci.

Brzmi skomplikowanie? Wszystkie te rozwiązania i produkty omawiają eksperci Orange, Krzysztof Wójcik i Konrad Plich w webinarze na temat bezpieczeństwa, poświęconego w dużej mierze ochronie przed DDoS.

DDoS to uciążliwy, ale często spotykany i dzięki temu dobrze znany wróg, a środków zaradczych jest wiele. Pozostaje dobrać odpowiedni poziom ochrony i wydatków, jakie firma chce i może ponieść na ten cel.

Najnowsze wpisy

27 maja 2026

Niezawodny Internet operatorski na każdą okazję oraz opcje ochrony przed DDoS

Obejrzyj nagranie webinaru i dowiedz się więcej o opcjach usług dostępu do internetu, ochronie przed DDoS oraz o lokalnym zamykaniu ruchu w TPIX.

21 maja 2026

Prościej się nie da - wygoda cyfrowych narzędzi

Mamy wszystko czego potrzebujesz do rozwoju swojego biznesu. Możesz korzystać z tego on-line, przenosząc współpracę operatorską na wyższy poziom.

11 maja 2026

Raport o rynku operatorskim w Polsce 2026

W 6. edycji raportu "What’s Up Wholesale?" przedstawiamy wyniki badania, w którym sprawdziliśmy jak operatorzy odnajdują się w obecnej złożonej rzeczywistości i jak widzą biznesową przyszłość.

28 kwietnia 2026

Nowa jakość transmisji w sieci DWDM Orange Polska

Jakie są rozwiązania w sytuacji, gdy tradycyjne systemy DWDM osiągają granice skalowalności.